محمد حمص | مراد عبد الجليل | نور عبد النور

انطلاقًا من مناطق التسويات، أعاد النظام تفعيل سطوته الأمنية المبنية على رقابة خطوط الهواتف ومكالمات المواطنين، ليرصد تحركات أقاربهم في مناطق النزوح شمالي سوريا، مشكلًا حاجزًا رقميًا يحول بين عوائل فرقها التهجير.

من جديد، عادت المكالمات الهاتفية لتشكل مصدر قلق بالنسبة لسوريين تخلصوا من أي رقابة أمنية فرضها النظام خلال أعوام الثورة، لتُطرح تساؤلات عن مدى تأثير هذه الرقابة على المناطق التي لا تزال تحت سيطرة فصائل معارضة، وأثرها على ساكني مناطق سيطرة النظام.

عنب بلدي رصدت حالات عدة اعتقل إثرها مواطنون في العاصمة ومحيطها ومناطق التسويات، بعد مكالمات هاتفية مع أقاربهم في الشمال السوري أو خارج البلاد.

أهالي الغوطة الشرقية كانوا في وجه مدفع الرقابة على الاتصالات، كما أكد أحد الناشطين الإعلاميين الذين غادروا الغوطة باتجاه مدينة عفرين، عقب التسوية التي تمت في الغوطة خلال شباط الفائت.

وأضاف الناشط لعنب بلدي، (طلب عدم كشف اسمه لوجود أقاربه في مناطق تحت سيطرة النظام)، أن عمته الخمسينية خضعت لاستجواب دام لعدة أيام في فرع أمن الدولة بدمشق نهاية تشرين الماضي، بعد عدة اتصالات هاتفية أجرتها مع ابنها المقيم في عفرين.

وفي أيلول الفائت، نقلت مراسلة عنب بلدي في دمشق أن النظام اعتقل ست نساء في مدينة عربين ضمن الغوطة الشرقية إثر مكالمات هاتفية أجرينها مع أقاربهن في الشمال السوري.

الناشط الإعلامي، قال لعنب بلدي، “على خلفية تلك الاعتقالات بدأ الكثيرون يتخوفون من أي اتصالات قد يجرونها مع أهاليهم، إذ لجأ بعضهم إلى الاستغناء عن جميع أنواع التواصل وحظر أقاربهم ممن يسكنون في إدلب من جميع وسائل التواصل”.

بينما لجأ آخرون إلى “حلول بديلة” للالتفاف على حالة الرقابة التي تتعرض لها الاتصالات، ومنها استخدام أرقام أجنبية في تفعيل تطبيق “واتساب” أو العودة لاستخدام أسماء وهمية في الحسابات على موقع فيس بوك للتواصل الاجتماعي، حسبما أكده الناشط الإعلامي.

أهالي ريف حمص الشمالي واجهوا المخاوف ذاتها عقب التسوية التي أفضت إلى سيطرة النظام على المنطقة في أيار الفائت.

وأفاد مراسل عنب بلدي في المنطقة أن الأهالي أوقفوا استخدام شرائح هواتفهم المربوطة بشبكات “سيرياتل” و”إم تي إن” (شركتا الهواتف المحمولة المحليتان الوحيدتان في سوريا)، عقب سيطرة النظام، وباتوا يعتمدون على برامج وتطبيقات إنترنت محددة، كبرنامج “تيليجرام”، كونه أكثر أمانًا بالمقارنة مع برامج تواصل أخرى.

هذه الحالات حركت مخاوف حقيقية لدى سكان العاصمة، ممن يتواصلون مع ذويهم المهجرين أو المغتربين، وعادت التساؤلات عن برامج التواصل الأكثر أمانًا وتجنب الرقابة إلى قائمة اهتماماتهم، بحسب ما أكده مصدر محلي في دمشق، رفض نشر اسمه لمخاوف أمنية.

وأضاف المصدر أن أغلب سكان العاصمة باتوا قلقين أكثر من ذي قبل بشأن التواصل باستخدام الهواتف المحمولة نتيجة حدوث حالات اعتقالات متكررة إثر مكالمات هاتفية.

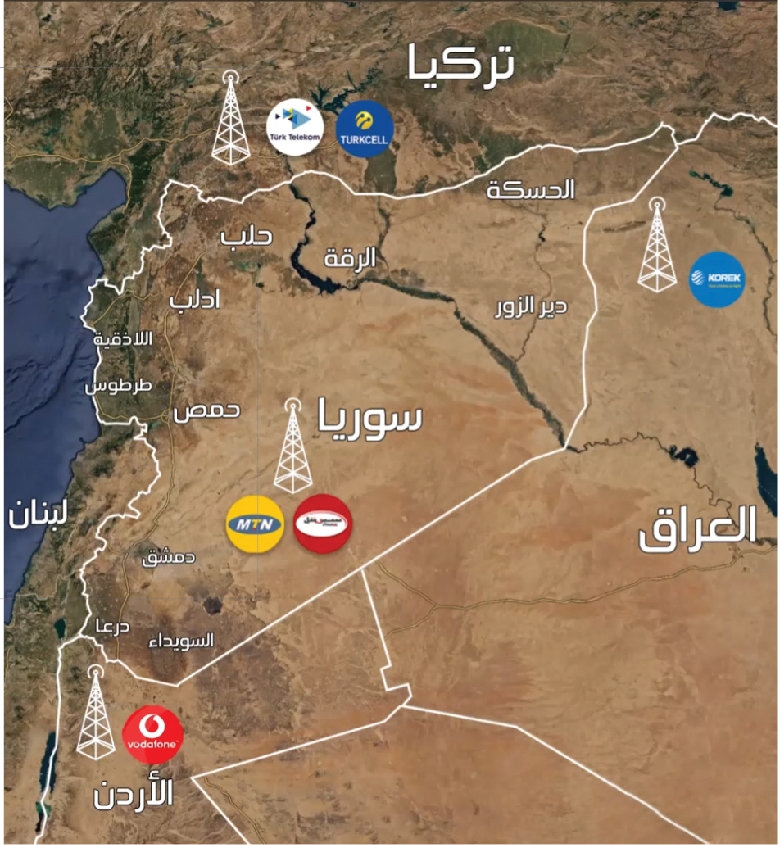

أما الشمال السوري، وجهة المهجرين من مناطق التسويات ومعقل فصائل المعارضة الأخير، فلا يزال يضم عددًا من أبراج التغطية التابعة لـ “سيرياتل” و”إم تي إن”، والتي يعتمد عليها السكان جزئيًا حتى الآن.

وعلى اعتبار أن المكالمات التي تتم عبر الخطوط التابعة للشركتين ترتبط بأبراج تغطية معينة، يمكن للنظام أن يتابع أي محادثات تربط الأهالي داخل المنطقة أو في مناطق سيطرته.

وسط هذا الواقع يسعى هذا الملف إلى إعادة تسليط الضوء على أزمات الرقابة من خلال شبكات الهواتف المحمولة في سوريا، ويقدم مجموعة من الحلول للتحايل على إمكانية رصد وتسجيل المكالمات وتعريض أصحابها للتوقيف على ذمة التحقيق، أو الاعتقال في أفرع النظام الأمنية.

رقابة أمنية ومكاسب اقتصادية..

“سيرياتل” و”إم تي إن” في الشمال السوري

إلى جانب شبكات الاتصالات التركية التي غزت الشمال السوري، حافظ جزء من الأهالي على خطوطهم الخلوية المحلية المرتبطة بالشركتين المملوكتين لرجل الأعمال السوري، رامي مخلوف، ابن خالة بشار الأسد.

من جانبه، لم يتخذ النظام السوري خطوات كانت متوقعة، بقطع الاتصالات عن معارضيه، بل أبقى على أبراج التغطية في أغلب مناطق سيطرة فصائل المعارضة في الشمال السوري أو على أطرافها.

يرى الخبير في أمن المعلومات، وائل موسى، أن السبب في ذلك يعود إلى محاولة النظام السوري مراقبة الاتصالات التي تجري في مناطق المعارضة بين الأشخاص ومعرفة فحواها إضافة إلى إمكانية تحديد ومعرفة أماكن هذه الأشخاص.

وقال موسى في حديث إلى عنب بلدي إن شركتي الاتصالات تقومان بتسجيل المكالمات الخلوية بشكل كامل وتتبعها، وتحديد هوية المتصل ومكان الهاتف المتصل منه عن طريق الإشارة الصادرة عن برج الاتصال، وبالرغم من عدم قدرة الشركة على تحديد المكان بشكل دقيق، إلا أنها تضع الشخص المتصل ضمن دائرة البرج (دائرة ضيقة).

ويهدف النظام من المراقبة الأمنية إلى معرفة ما يدور في مناطق المعارضة وموقف الأهالي إن كانوا مؤيدين للفصائل الموجودة أم لا، من أجل استخدام ذلك لاحقًا والتواصل معهم في حال تمت تسوية ما على غرار ما حصل في الغوطة الشرقية، التي ظهر فيها فجأة أشخاص موالون للنظام ومتعاونون معه بالرغم من سنوات من الحصار والقصف، بحسب موسى.

وتنشط شبكات اتصالات “سيرياتل” و”إم تي إن” في مناطق ريف حماة الشمالي وريف إدلب الجنوبي، نتيجة تداخلها مع مناطق النظام وإمكانية وصول تغطية الاتصالات من المناطق الموجودة في سهل الغاب مثل مناطق المحردة وقلعة المضيق الخاضعة للنظام، لكن رغم ذلك، ومن خلال ما رصدت عنب بلدي، فإن أهالي المنطقة يعتمدون على خطوط النظام من أجل تفعيل تطبيقات التواصل الاجتماعي “واتساب”.

كما يوجد برجا اتصال في مدينة أريحا في مدينة إدلب، يتم تشغيلهما من خلال بطاريات موجودة سابقًا في المنطقة، أما في باقي مناطق إدلب فيتم الاعتماد على شبكة الإنترنت الضوئي.

لكن الاعتماد على شبكات الاتصالات المحلية تراجع بعد تركيب شركة الاتصالات التركية “توركسل” أول برج تغطية خلوية في محافظة إدلب في موقع النقطة التركية العسكرية بمنطقة الصرمان بالريف الجنوبي الشرقي لإدلب، ومنطقة مورك في ريف حماة الشمالي، في حزيران الماضي.

إيرادات إضافية لشركات الاتصالات

يتم شحن خطوط الهواتف مسبقة الدفع في مناطق سيطرة المعارضة بوساطة “الكازيات”، وهي خطوط مخصصة لتوزيع الرصيد على مشتركي الهواتف المحمولة، يتم تعبئتها عن طريق وسطاء في مناطق سيطرة النظام.

| أسعار المكالمات الخلوية المحلية

1- الدقيقة الواحدة للمكالمة بين خلوي وخلوي للخطوط المسبقة الدفع 13 ليرة (0.27 دولار أمريكي). 2- الدقيقة الواحدة للمكالمة من خلوي إلى ثابت 16 ليرة (0.34 دولار) |

وتبلغ كلفة الدقيقة الواحدة للمكالمة بين خلوي وخلوي في سوريا للخطوط المسبقة الدفع 13 ليرة (أي ما يعادل 0.27 دولار أمريكي)، ومن خلوي إلى ثابت 16 ليرة (أي ما يعادل 0.34 دولار)، أما كلفة الرسالة المحلية القصيرة فهي ست ليرات سورية.

ووفق ذلك، فإن شركتي الهواتف المحمولة ما زالتا تجنيان الأموال من خلال شراء خطوط الهواتف التي تباع في مناطق المعارضة عبر بائعين يتمكنون من شرائها من مناطق النظام إذ يبلغ سعر الخط نحو 2500 ليرة سورية (5 دولارات أمريكية تقريبًا)، أو من خلال تعبئة الرصيد اليومي.

وبالرغم من عدم وجود إحصائيات عن أرباح شركتي الاتصال من الأبراج الموجودة في إدلب فقط، إلا أن أرباح شركة “سيرياتل” وصلت إلى نحو 31.1 مليار ليرة سورية خلال النصف الأول من العام الحالي بنسبة ارتفاع 109٪ بالمقارنة مع الفترة نفسها من العام الفائت، بحسب ما نشره موقع “الاقتصادي” في أيلول الماضي.

كما بلغت قيمة أرباح شركة “إم تي إن” خلال الربع الأول من العام الحالي 2.06 مليار ليرة سورية، بنسبة ارتفاع 71% عن العام الفائت.

الرقة.. “إعادة إعمار” أبراج التغطية

أعاد مجلس الرقة المدني نهاية شهر تشرين الثاني الفائت تفعيل بعض أبراج تغطية “سيرياتل” و”إم تي إن” في المدينة، ما أتاح للأهالي استخدام الهواتف المحمولة مجددًا بعد انقطاع دام خمسة أعوام، أي منذ سيطرة تنظيم “الدولة الإسلامية”.

وبث “مجلس الرقة المدني” عبر صفحته الرسمية على “فيس بوك” لقاءً مع علي محيسن، رئيس مكتب الاتصالات في المدينة، بتاريخ 1 من كانون الأول الحالي، قال فيه إن برجي “الخيالية” و”مقسم الرقة” باتا في الخدمة، وهما يخدمان جزءًا واسعًا من المدينة.

وتخضع الرقة لسيطرة “قوات سوريا الديمقراطية” (قسد) منذ انسحاب تنظيم “الدولة” قبل نحو عام، فيما يديرها مجلس مدني يعمل على إعادة الخدمات إليها.

وبحسب ما قاله محيسن لـ “مجلس الرقة المدني”، فإن الأبراج تتيح أيضًا خدمة البيانات عبر خطوط الهواتف المحمولة، ما يسمح للمشتركين بتصفح الإنترنت.

بالمقابل، لا تغطي شبكات الهواتف المحلية باقي مناطق سيطرة “قوات سوريا الديمقراطية” بالكامل، إذ بدأت مخدّمات الاتصالات بالانحسار تدريجيًا منذ مطلع عام 2012، قبل أن تنعدم كليًا مع ظهور تنظيم “الدولة”.

وعللت شركتا الاتصالات الخلوية الانقطاع حينها بأعطال في الشبكة عند نقطة من الصعب وصول ورشات الصيانة إليها، إضافة إلى أعطال في الكابلات الضوئية، والتي يصعب إصلاحها بسبب وجودها في مناطق خطرة تشهد معارك متكررة.

ويعتمد أهالي محافظة الحسكة عمومًا على الإنترنت الفضائي التركي في تشغيل برامج الاتصال عبر الإنترنت.

بينما انتشرت مؤخرًا إعلانات في شوارع مدينة القامشلي عن قرب انطلاق شبكة اتصالات جديدة تحمل اسم “روج آفا سيل”، لتقدم خدمة الإنترنت من خلال بطاقات ذكية “سيم كارت”، دون خدمة الاتصالات الخلوية.

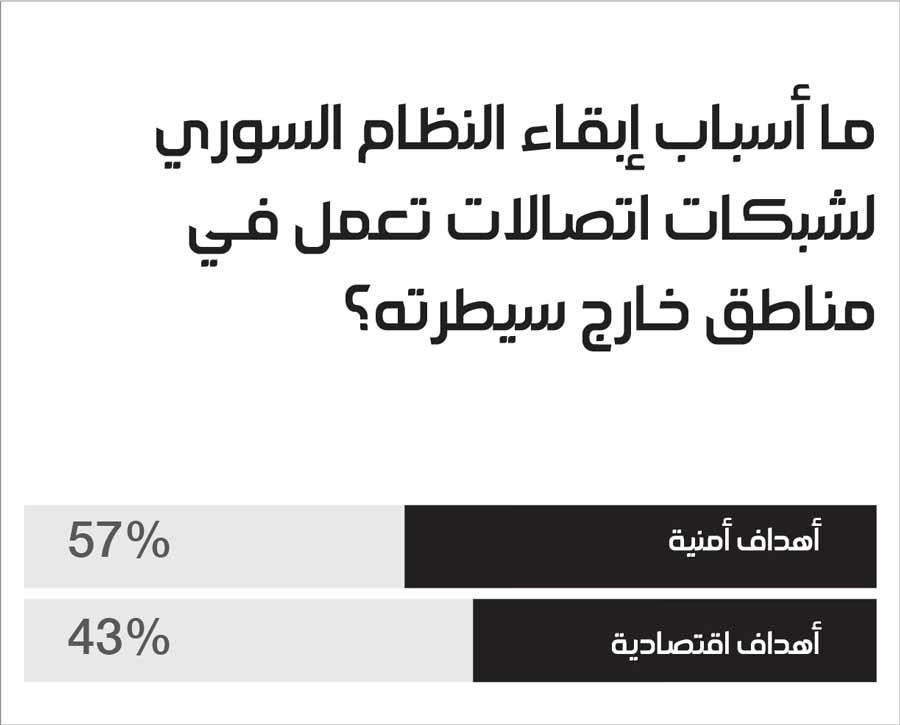

استطلاع: منفعة أمنية أم اقتصادية؟

في استطلاع للرأي أجرته عنب بلدي عبر صفحتها في “فيس بوك” حول أسباب إبقاء النظام السوري لبعض شبكات الاتصال تعمل في مناطق خارج سيطرته، انقسم نحو ألف مشارك في التصويت بين الأهداف الأمنية أو الاقتصادية.

وصوّتت نسبة 57% لصالح أهداف أمنية يريدها النظام لمراقبة الاتصالات من وإلى هذه المناطق، بينما رجح 43% أن تكون الأسباب السعي إلى منفعة اقتصادية.

وبينما أجمع عدد من المعلقين على أن الأهداف قد تتمثل في الجانبين الاقتصادي والأمني معًا، لفت جلال زين الدين إلى ما هو أبعد من ذلك، إذ يعتقد أن النظام يريد علاقات ربط مباشرة مع الناس لعملية “تسويقه” كما وصفها، معتبرًا أن الاتصالات خطوة مهمة في هذا التوجه، وليس لدى المواطنين خيارات كثيرة لذلك سيعتمدونها.

خطوط إقليمية يمكن الاعتماد عليها

مع صعوبة توفير الحماية الرقمية الضرورية على المكالمات الهاتفية، والتواصل عبر تطبيقات الإنترنت، بات قسم من السوريين يعتمدون على شبكات الهواتف الإقليمية التي تصل إلى مناطقهم.

ويمنع استخدام هذه الشبكات النظام السوري من ممارسة أي نوع من الرقابة على مستخدميها، ما يوفر أريحية في التواصل من خلالها، ويخفف على المستخدمين أعباء البحث عن برامج الأمان الرقمي.

الخطوط التركية في الشمال السوري

يعتمد سكان الشمال السوري، بمن فيهم القاطنون في محافظة إدلب وريف حلب الشمالي والقامشلي، على شبكات الاتصالات التركية، التي تصل تغطيتها إلى الأراضي السورية، ومنها “توركسل” و”تورك تيليكوم”.

وتعتبر خطوط الاتصالات التركية من أساسيات التواصل بين المدنيين داخل تلك المناطق من جهة، وللربط مع بقية المحافظات والدول المجاورة من جهة أخرى.

خولة رشيد شهاب، تعمل في بيع وشراء أجهزة الخلوي، وتملك مقهى إنترنت في مدينة القامشلي، قالت في حديث سابق لعنب بلدي، إن أهالي المدينة يعتمدون حاليًا على الخطوط التركية في التواصل سواء الإنترنت أو المكالمات الهاتفية عبر الموبايل، لقرب المدينة من الحدود التركية والعراقية.

وأضافت، “نستورد نحن أصحاب المحلات خطوط الهاتف والإنترنت بالتعاون مع التجار، ونبيعها للمواطنين بسعر عشرة آلاف ليرة سورية للشريحة الواحدة”، مشيرةً إلى أن المقهى الذي تديره يشهد يوميًا إقبالًا كثيفًا، وتصف مبيعاتها اليومية من خطوط الاتصالات التركية لمشغلي “فودافون” و”تركسل” بالمرتفعة.

شركة عراقية في الجزيرة السورية

في مناطق جنوبي الحسكة، وبالتحديد قرى تل علو وتل كوجر والسويدات الفوقاني والتحتاني، وبعد انقطاع الهاتف الخلوي مدة سنة كاملة، ما بين 2013 و2014، بات سكانها يستخدمون، على نطاق واسع، الخطوط العراقية كوسيلة بديلة للخطوط الخلوية السورية.

ونتيجة لذلك يشجّع مهندس الاتصالات، جوان محمد شيخموس، وطلب التواصل مع شركة “كورك” العراقية للاتصالات، ومقرها أربيل، عاصمة إقليم كردستان العراق، والتي عملت على تركيب برج لتقوية شبكة الشركة في جبل “قراه تشوك” السورية لتوسيع خدمة الشبكة العراقية، كون المنطقة لا تصلها خدمة الشبكة التركية، ولا تغطى بالإنترنت والاتصالات بشكل كاف.

كيف تراقب الاتصالات الهاتفية والرقمية

تقسم الاتصالات إلى ثلاثة أنواع رئيسية، وهي الاتصالات السلكية التي تتم عن طريق الهواتف المنزلية بمختلف أنواعها والموصولة من خلال مقاسم، والاتصالات اللاسلكية وهي التي تتم عن طريق شبكة الهاتف النقال، والنوع الثالث هو الاتصالات المرتبطة بشبكة الإنترنت عن طريق تطبيقات التواصل الاجتماعي المختلفة مثل “واتساب” و”فيس بوك ماسنجر” و”فايبر” و” تيليجرام” وغيرها من التطبيقات المستخدمة من خلال الهواتف الذكية.

وفي حديث لعنب بلدي مع خبير في الاتصالات والرقابة الإلكترونية، طلب عدم الكشف عن اسمه لأسباب تتعلق بسلامته الشخصية، قال إن الحكومات لديها كامل الأدوات والوسائل التي تتيح لها مراقبة الاتصالات الهاتفية السلكية واللاسلكية، ومعرفة فحواها.

وفرّق الخبير، الذي يعمل مدربًا في مجال الأمان الرقمي، بين “الأنظمة الديمقراطية” التي تحفظ خصوصية مواطنيها، و”الأنظمة الأمنية” التي تعمد إلى مراقبة الاتصالات واختراق خصوصية المستخدمين لجمع المعلومات، واستخدام محتواها لكشف توجهات مواطنيها وانتماءاتهم السياسية، كحال النظام السوري

فالموارد المتاحة بين يدي النظام تسمح له بمعرفة طرفي الاتصال والأرقام الخاصة بهما، إلى جانب الارقام التعريفية الخاصة بالهواتف وأنواعها، وتسجيل تلك المكالمات.

وأكد على ذلك الخبير في مجال أمن المعلومات، وائل موسى، في حديثه لعنب بلدي، موضحًا الفرق بين طرق الرقابة على الاتصالات الهاتفية السلكية واللاسلكية وبين الاتصالات عن طريق الإنترنت.

الاتصالات، وفق موسى، سواء كانت أرضية أو خلوية، تتبع لشركات اتصالات خاصة أو حكومية، وفي كلتا الحالتين لدى هذه الشركات إمكانيات، حسب تجهيزاتها، لتسجيل كامل المكالمات وتتبعها إلى جانب ما لديها من قدرات “ضخمة” لتحديد موقع الهاتف بشكل تقريبي من خلال البرج الذي أخذت منه الإشارة، كما تتمكن من تحديد صاحب الخط والمتصل وتسجيل المكالمة كاملة.

وأضاف موسى أن الحكومات تمتلك أجهزة لتسجيل المكالمات وتتبعها من خلال كلمات مفتاحية تتنبأ بنوع الحديث ونمطه، إلى جانب مراقبة أرقام هواتف شخصيات محددة، قد تكون مطلوبة للأجهزة الأمنية في الدولة أو مشكوكًا بنشاطها.

وأشار موسى إلى وجود طريقة مراقبة شاملة عن طريق الكلمات المفتاحية التي يتم من خلالها تحديد نمط الحديث حتى لو كان مموهًا، ومن خلال تلك الأنماط وتحليلها تتم معرفة نوايا الشخص.

الخبير في مجال أمن المعلومات قال لعنب بلدي إن هناك عدة عقود مع شركات أوروبية أبرمتها الحكومة السورية في الماضي، استوردت من خلالها أجهزة ومعدات وبرمجيات وخبراء للقيام بمثل هذه العمليات.

ووفق موسى، فإن “رقابة الاتصالات الرقمية والإلكترونية عن طريق الإنترنت تختلف بالنسبة لما هي عليه في الاتصالات الهاتفية، إذ تستطيع تتبع الاتصالات الهاتفية بشكل مباشر بينما لا يمكنها رقابة الإنترنت بذات الطريقة، ولكن عن طريق اتصالات الإنترنت تستطيع الحكومات كشف المعرفات المحددة للأجهزة ونوع الطلب واتجاهه، والمواقع التي يتم فتحها والأجهزة المستخدمة ومواقعها”.

الاتصالات الرقمية أكثر أمنًا من الهاتفية

يصعب على مستخدمي شبكات الهاتف والاتصالات المحمولة والسلكية حماية أنفسهم من الرقابة إلى حد كبير إذ إن كل ما يتعلق باتصالاتهم موجود لدى شركات الاتصال الخاصة والحكومات.

ويرى الخبير في مجال أمن المعلومات، وائل موسى، “أن أي شخص حول العالم يستخدم خطًا هاتفيًا معرض للرقابة، ولكن بعض الدول لديها قوانين وأنظمة تمنع التجسس وتدقيق المعلومات، وحتى شركات الاتصالات تمنع بشكل أخلاقي التعاون مع الحكومات إلا بقرار قضائي، أما الدول الدكتاتورية فليست لديها هذه الإجراءات كما لا تحتاج لقرار قضائي للتجسس على الاتصالات”.

خبير تقني يعمل في مجال التدريب على الأمان الرقمي قال لعنب بلدي إنه “لا مفر من الرقابة بالنسبة للاتصالات الهاتفية، ولكن عدم استخدامها واللجوء إلى الاتصالات الإلكترونية عبر شبكة الإنترنت أفضل إلى حد ما، وهناك حلول لحماية بيانات المستخدمين واتصالاتهم”.

الحماية الرقمية

ووفق الخبير التقني، فإن الخطوات تبدأ من أنظمة التشغيل والبرمجيات وتحديثها بشكل مستمر، والتأكد من الحصول على آخر التحديثات لأنظمة التشغيل ومضادات “الفايروس” وجميع البرامج المستخدمة، سواء كانت أجهزة حاسوب أو هواتف محمولة، إلى جانب التأكد من الحصول على جميع البرمجيات والتطبيقات من مصادرها الموثوقة حصرًا.

ولتجنب الرقابة والاختراق الإلكتروني، وفق الخبير التقني، يجب اختيار كلمات السر بعناية على ألا تحوي معلومات شخصية أو عامة يمكن تخمينها، ويجب أن تكون تلك الكلمات طويلة مع إضافة رموز وأرقام إليها حتى يصعب تخمينها.

ويضيف، “الكثير من المستخدمين يعتبرون أن حفظ عدد كبير من كلمات السر لأكثر من برنامج مهمة صعبة، ولكن هناك تطبيقات وبرامج تسهل من عملية حفظ كلمات السر وعدم ضياعها أو اختراقها”.

كما يجب تفعيل “التحقق بخطوتين” لحماية البريد الإلكتروني “وفيس بوك” ومعظم حسابات المواقع الإلكترونية، ويمكن تفعيل هذه الميزة في معظم المواقع الإلكترونية ومواقع التواصل.

ولا يمكن الاستغناء عن مضادات الفيروسات، التي تعمل على مواجهة أي برمجيات خبيثة قد تخترق الجهاز وتسهم في تسريب المعلومات الشخصية، لا سيما في حال استهدف شخص بعينه بتلك البرمجيات عن طريق البريد الإلكتروني أو مواقع أخرى أو مواقع تواصل اجتماعي مزيفة، بحسب الخبير التقني.

إضافات وتطبيقات

ينصح الخبير مستخدمي الإنترنت في سوريا باختيار إضافات للمتصفحات تساعد في الحفاظ على الخصوصية ومنع المواقع المختلفة من تعقب سلوك المستخدم الرقمي، سواء أكان ذلك التعقب للمواقع التي يقوم المستخدم بزيارتها أو من خلال استهدافه بإعلانات قد تحوي روابط غير موثوقة.

وتعمل هذه التطبيقات على إخفاء السلوك الرقمي كتطبيق “Adblock” وتطبيق “uBlock Origin” وإضافة “Everywhere”، وكحل بديل عن استخدام هذه الإضافات يمكن الحصول على متصفح يحوي جميع تلك الإضافات بشكل أوتوماتيكي كمتصفح “Brave” الذي يعد من المتصفحات التي تهتم بخصوصية وأمان المستخدمين.

كما يمكن استخدام متصفح “Tor Browser” الذي يوفر هذه الخصوصية ويبتعد بالمستخدم عن جميع أنواع الرقابة والتجسس.

إلى جانب إضافات المتصفحات، هناك تطبيقات تقوم بتشفير الرسائل والمحادثات بين طرفي المحادثة وحمايتها من التنصت أو التسريب بالإضافة لمزايا التدمير التلقائي لرسائل معينة مثل تطبيق “Signal”، وهناك أيضًا تطبيقات تتيح الاتصال بعدة أشخاص بوقت واحد كتطبيق “Jitsi Meet” الذي لا يتطلب إنشاء أي حساب لأي طرف من أطراف الاجتماع لحماية الخصوصية.

التشفير وتأمين المحيط

يعتبر تشفير الملفات أمرًا مهمًا جدًا لتجنب الاطلاع عليها عند تخزينها سواء على أجهزة الحاسوب أو مواقع التخزين الإلكترونية مثل “الدرايف” و”كلاود” وغيرها، بحسب الخبير التقني.

ويجب تأمين الأجهزة جميعها بشكل عام، كالكمبيوتر والهاتف، وعدم توصيلها بأجهزة أخرى قد تصيبها ببرمجيات خبيثة، وترك الأجهزة بدون مراقبة يعطي فرصة لمن يريد سرقة المعلومات أو كلمات السر، من خلال برمجيات خبيثة وغيرها الطرق المتاحة.

ولا بد من تأمين المحيط بشكل كامل، واستخدام الاتصال الرقمي الآمن، تجنبًا للوقوع في خطر أي حالة تجسس أو مراقبة سواء أكانت تلك الرقابة من الحكومات والأجهزة الأمنية أو بعض المتطفلين الذين قد يستخدمون معلومات المستخدم لأغراضهم من ابتزاز وغيره.

كما يجب الابتعاد عن المتطفلين غير المعروفين عبر مواقع التواصل الاجتماعي وعدم قبول الإضافات على “فيس بوك” وغيره من المواقع بشكل عشوائي تجنبًا للوقوع تحت أي نوع من أنواع الهندسة الاجتماعية التي تهدف إلى ذات الأهداف من المراقبة والتجسس.

اذا كنت تعتقد/تعتقدين أن المقال يحوي معلومات خاطئة أو لديك تفاصيل إضافية أرسل/أرسلي تصحيحًا

إذا كنت تعتقد/تعتقدين أن المقال ينتهك أيًا من المبادئ الأخلاقية أو المعايير المهنية قدم/قدمي شكوى

English version of the article

-

تابعنا على :

تعبيرية (عنب بلدي)

تعبيرية (عنب بلدي)